Las organizaciones políticas han sido notificadas más de 780 veces en el último año que han sido atacadas o comprometidas por ciberataques de estado-nación, de acuerdo a lo publicado por el equipo de seguridad de Avast en una entrada de blog.

De hecho, desde Microsoft se ha informado que “estos datos demuestran la medida significativa en que los estados nacionales continúan confiando en los ataques cibernéticos como herramienta para obtener inteligencia, influir en la geopolítica o lograr otros objetivos”.

Sin embargo, estos casos de ciberataques no han sido los únicos conocidos por la compañía de seguridad, ya que también han revelado un nuevo marco de programas maliciosos que afecta a Chrome y Firefox.

Como si resultara poco, según la publicación, igualmente han conocido una nueva estafa de suplantación de identidad (phishing) dirigida a los titulares de tarjetas American Express (AmEx) y que los datos se han violado en Sprint y Evite.

En el caso de las organizaciones políticas, se ha indicado que la mayoría de la actividad se ha originado en Irán, Corea del Norte y Rusia, de acuerdo a las informaciones de Microsoft.

“Desde el lanzamiento del programa Microsoft AccountGuard hace un año, la compañía ha descubierto ataques dirigidos a campañas políticas, partidos y organizaciones no gubernamentales centradas en la democracia”.

Microsoft, en el más reciente Aspen Security Forum, también ha demostrado partes del proyecto gratuito de código abierto ElectionGuard, que ofrece la votación directamente en la pantalla de Microsoft Surface.

Además, brinda el uso del Controlador Adaptable de Xbox, un código de seguimiento que confirma que los votos se cuentan y no se modifican, así como elecciones verificables de extremo a extremo con papeletas de voto.

Chrome, Firefox y AmEx

Desde Avast también se han hecho eco de los investigadores de seguridad cibernética que han identificado un nuevo marco de malware para Google Chrome, Mozilla Firefox y el navegador Yandex, según lo informado por ZDNet.

Se ha podido conocer que el marco infecta los navegadores en tres etapas. Inicialmente se instala como una tarea programada, luego se comunica con su servidor de comando y control (C2) sobre los datos almacenados en el navegador y los siguientes pasos y, finalmente, agrega una extensión al navegador para generar falsas impresiones de Google Adsense y YouTube como recompensa.

“Los investigadores que descubrieron el marco estiman que se han generado más de mil millones de impresiones de anuncios fraudulentas en los últimos tres meses. La mayor concentración de infecciones ha sido en Rusia, Ucrania y Kazajstán”.

Luis Corrons, evangelista de seguridad de Avast, ha dicho que el riesgo se extiende más allá de los anunciantes y sus redes. “Una vez que su navegador está comprometido, es sólo cuestión de tiempo hasta que los atacantes empiecen a atacar al usuario real”.

Por otra parte, los usuarios de AmEx también han sido apuntados por ciberataques de phishing (suplantación de identidad) novedosos que poseen un enlace malicioso oculto, de acuerdo a lo anunciado desde Bleeping Computer.

Ese correo electrónico malicioso exige que los clientes verifiquen su información o se enfrenten a la suspensión de la cuenta. En este sentido, las soluciones antispam lo tratan como un correo electrónico legítimo porque el enlace malicioso incrustado está ofuscado.

De esta manera, la estafa divide la página de inicio de phishing en partes separadas, ocultando la URL a los usuarios y al software de seguridad. Se supo que, a primera vista, el enlace parece auténtico pero contiene una URL incrustada que conduce a la página de phishing.

“Esa página está configurada para parecerse a una página de inicio de sesión de AmEx genuina desde la cual los atacantes roban las credenciales de las víctimas”.

Según las estadísticas recientes manejadas por el instituto AV-Test, la mayoría de los correos electrónicos contaminados llegan los domingos por la mañana y al mediodía. El informe ha revelado que Brasil (14%) y Rusia (13%) serían los países donde se produce más de una cuarta parte del spam mundial.

Sprint y Evite

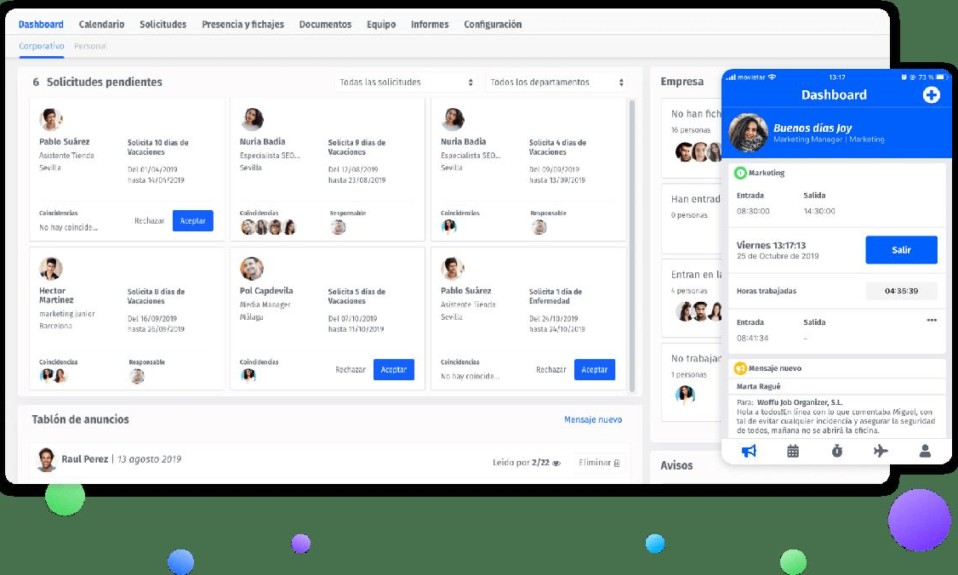

Sprint ha enviado una notificación a los suscriptores para alertarlos sobre una violación de datos relacionada con números de teléfono, ID de suscriptores, números de cuenta, nombres y direcciones.

De acuerdo a lo informado, se ha accedido a las cuentas de los suscriptores a través de una vulnerabilidad en el sitio web “agregar una línea” de Samsung.com. La compañía también ha enviado avisos a los dispositivos de las víctimas para cambiar sus PIN.

Por su parte, otra violación de datos de Evite, anunciada a principios de este año, ha afectado a 10 veces más personas de lo que se creía originalmente, según informaron desde Bleeping.

“Cuando la empresa de eventos en línea envió su actualización de seguridad sobre la violación en mayo, se creía que 10 millones de usuarios se habían visto afectados”.

Sin embargo, desde Avast se ha agregado que el servicio de monitoreo de violación de datos HaveIBeenPwned ha recibido una base de datos de otras 91 millones de personas, en su mayoría receptores de invitaciones Evite, aparentemente afectadas por la violación.

Se ha conocido que las 10 millones de cuentas originales han sufrido una filtración de nombres, direcciones, nombres de usuario, contraseñas, direcciones de correo electrónico, fechas de nacimiento y más. “El nuevo lote de 91 millones más de cuentas afectadas solo incluía direcciones de correo electrónico”.