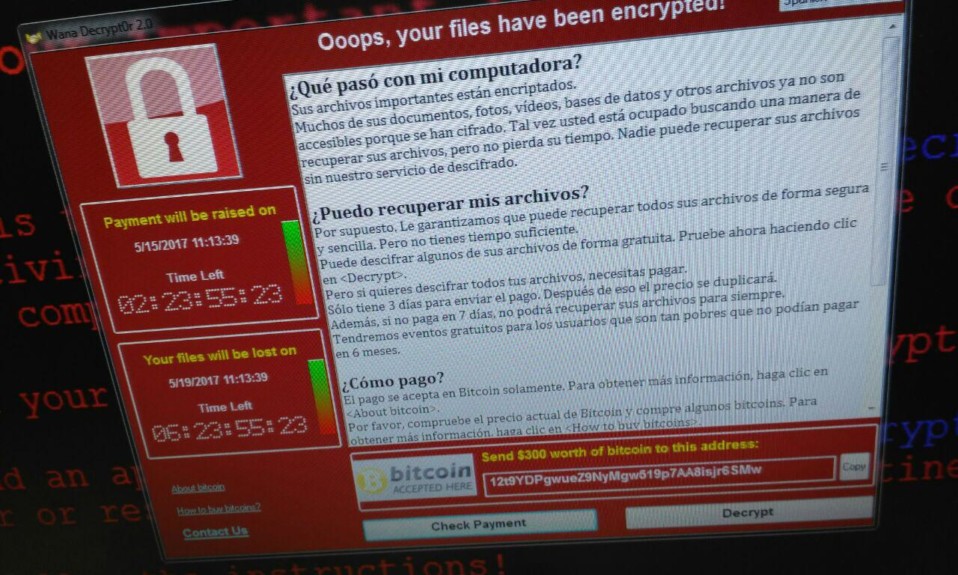

TrialWorks, uno de los proveedores más importantes de software para despachos de abogados, ha sido una de las últimas víctimas de un nuevo ataque de ransomware en Estados Unidos.

El incidente de seguridad que ha sufrido esta empresa ocurrió el pasado 13 de octubre de 2019, provocando que muchos abogados no pudiesen acceder a los documentos legales que se almacenan en su plataforma. Ante lo sucedido, algunos procedimientos judiciales obviamente sufrieron retrasos.

Josep Albors, director de Investigación y Concienciación de ESET España, ha afirmado que este nuevo ataque de ransomware demuestra que el secuestro de información sigue reinventándose y causando problemas en varios sectores, a pesar de ser una amenaza veterana.

Y es que, según él, los ciberdelincuentes siguen obteniendo beneficios a costa de las víctimas. Ejemplo de ello han sido numerosos casos conocidos en los últimos meses, en los que el ransomware ha afectado a sectores tan diversos como el hospitalario, el industrial o las administraciones públicas.

Albors ha destacado que, en relación al sector público, los incidentes de seguridad han tenido especial atención en los ayuntamientos. A su juicio, estos ataques no son algo que parezca que vaya a detenerse en breve.

En cuanto a TrialWorks, ha indicado que la empresa informó lo sucedido a sus clientes ese mismo día mediante un comunicado, donde se avisaba que estaba experimentando problemas con su centro de datos y que estaba trabajando para solucionarlo.

Un día después, al proveedor de software para despachos de abogados no le quedó otra opción que admitir que se enfrentaba a un caso de secuestro de la información o ransomware.

“En ese mismo comunicado también informaron que estaban trabajando con empresas de ciberseguridad para resolver este incidente”.

TrialWorks, tan solo dos días después de verse afectados por este ataque, anunció que sus sistemas ya estaban siendo desinfectados y que los datos de sus clientes se estaban restaurando a su estado original.

De acuerdo al criterio del ejecutivo de ESET España, este breve espacio de tiempo (entre el ataque de ransomware y la recuperación de los archivos cifrados) hace pensar que la empresa habría pagado a los ciberdelincuentes para obtener la clave de descifrado de la información.

En este sentido, Albors ha dejado claro que se trata de una situación que no se recomienda, puesto que sólo se anima a los desarrolladores de este tipo de malware a seguir infectando y perjudicando a nuevas víctimas.

Consecuencias del ransomware

Según Josep Albors, los profesionales del Derecho han sido informados por TrialWorks de que no se les podía garantizar el acceso a sus documentos antes de que llegase la fecha límite de su entrega en los respectivos despachos de justicia.

Algunas firmas de abogados, debido a esa imposibilidad de acceder a sus documentos claves en los procesos judiciales en curso, se han visto obligadas a solicitar a los juzgados un aplazamiento para poder presentar los escritos requeridos en cada caso.

“De hecho, la recuperación de los archivos cifrados no fue inmediata, tal y como suele suceder en estos casos, e incluso no es descartable que algún fichero quedase dañado en el proceso y fuese irrecuperable”.

Lo cierto del caso es que algunas empresas no pudieron acceder a sus archivos almacenados en esta plataforma hasta una semana después de que TrialWorks confirmase que estaba empezando a descifrar los documentos afectados, de acuerdo a la publicación del ejecutivo de ESET España.

Además, sobre la variante de ransomware responsable de este incidente, ha resaltado que aún no se sabe a ciencia cierta cuál ha podido ser, aunque algunos expertos han apuntado a similitudes con casos acontecidos el pasado verano.

“En estos ataques anteriores el responsable fue el ransomware Sodinokibi/REvil, heredero de GandCrab y que ya ha provocado incidentes similares durante los últimos meses”.

El ransomware sigue latente

Incidentes relacionados al secuestro de información como el de TrialWorks, y los que se vienen produciendo desde hace meses, demuestran que el ransomware sigue muy presente, tal y como lo ha considerado Albors.

“Ahora, sin embargo, parece que las variantes más relevantes han dejado de lado los usuarios finales y se centran en atacar a empresas y organismos oficiales puesto que saben que sus datos son valiosos y serán más propensos a pagar”.

Él ha insistido en que se debe aplicar una serie de medidas para evitar tener que pagar a ciberdelincuentes ante el secuestro de información y que, a su vez, ayuden a estar preparados ante incidentes de este tipo.

Esas mismas medidas de seguridad podrían, en caso de verse afectada alguna empresa, institución u organización, restaurar los sistemas y la información de las víctimas en el menor tiempo posible sin tener la necesidad de ceder a este chantaje.