En Google Cloud han querido aportar a la seguridad informática al incluir la denominada computación confidencial. En la compañía saben que la protección de los datos confidenciales es primordial y que el cifrado representa un poderoso mecanismo para lograr este objetivo.

Andrés Lagar-Cavilla, ingeniero principal de la Plataforma de Seguridad de Google Cloud, ha recordado que la empresa ha admitido el cifrado en tránsito cuando los clientes ingieren sus datos para llevarlos a la nube.

También han admitido el cifrado en reposo para todo el contenido de los clientes almacenado en Google Cloud, de acuerdo a lo afirmado en una entrada de blog.

En la publicación han colaborado Cfir Cohen, ingeniero de software del personal de Google Cloud; y Nelly Porter, gerente de Producto de Google Cloud, quienes han agregado que ahora pueden proteger los datos cuando se procesan a través de la cartera de informática confidencial, completando así el ciclo de vida de la protección de datos.

“Los productos de computación confidencial de Google Cloud protegen los datos en uso mediante la realización de cálculos en un entorno de hardware aislado que está encriptado con claves administradas por el procesador y no disponible para el operador”.

Estos entornos aislados ayudarían a evitar el acceso no autorizado o la modificación de aplicaciones y datos mientras están en uso, lo que aumentaría las garantías de seguridad para las organizaciones que administran datos confidenciales y regulados en la infraestructura de la nube pública.

Además, han dicho que el aislamiento seguro siempre ha sido un componente crítico de la infraestructura en la nube de Google y, ahora, con Confidential Computing, este aislamiento se refuerza criptográficamente.

La seguridad de los datos

En Google Cloud evalúan diferentes vectores de ataque para ayudar a garantizar que los entornos de computación confidencial de estén protegidos contra una amplia variedad de ataques.

Reconocen que el uso seguro de los servicios y del ecosistema de Internet en su conjunto depende de las interacciones con aplicaciones, hardware, software y servicios que Google no posee ni opera.

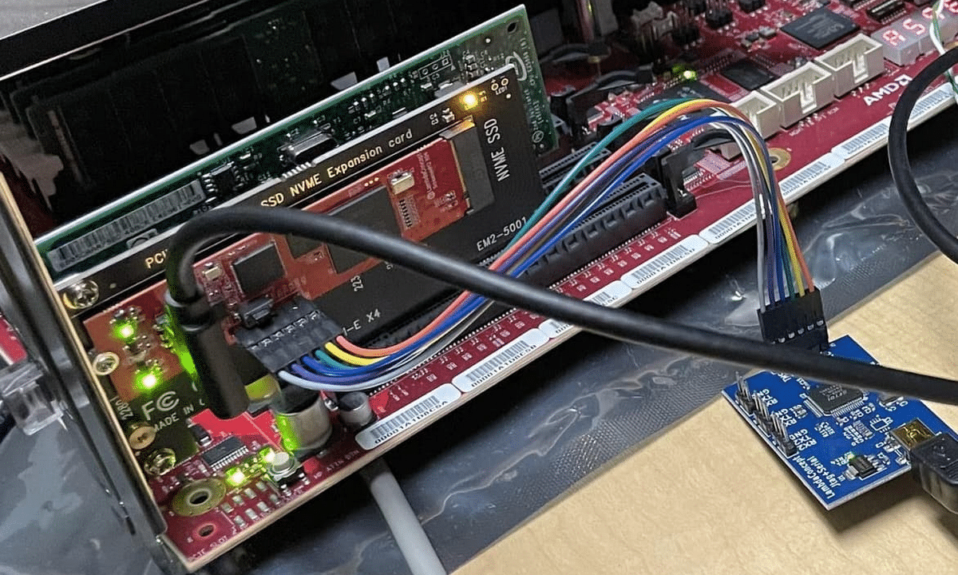

“El equipo de Google Cloud Security, Google Project Zero y los equipos de seguridad de productos y firmware de AMD colaboraron durante varios meses para realizar una revisión detallada de la tecnología y el firmware que impulsan la tecnología informática confidencial de AMD”.

Esta revisión ha abarcado las CPU con capacidad de virtualización cifrada segura (SEV) y la próxima generación de CPU con capacidad de paginación anidada segura (SEV-SNP) que protegen las máquinas virtuales confidenciales contra el propio hipervisor.

“El objetivo de esta revisión fue trabajar juntos y analizar el firmware y las tecnologías que utiliza AMD para ayudar a crear los servicios de computación confidencial de Google Cloud para generar aún más confianza en estas tecnologías”.

El grupo colectivo ha revisado el diseño y la implementación del código fuente de SEV, ha escrito un código de prueba personalizado y ha ejecutado pruebas de seguridad de hardware, intentando así identificar cualquier vulnerabilidad potencial que pudiera afectar este entorno.

La ciberseguridad del ecosistema

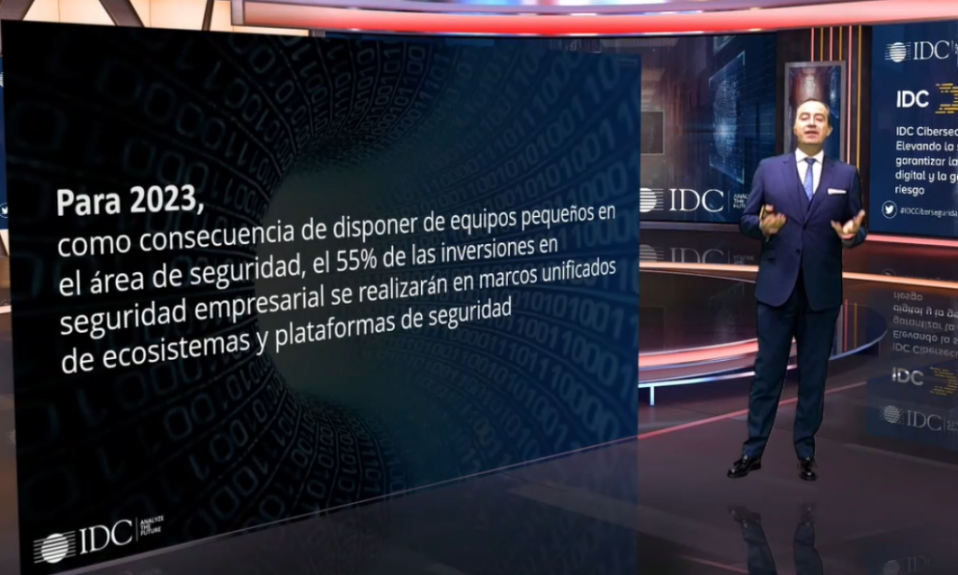

Royal Hansen, vicepresidente de Ingeniería de Seguridad de Google, ha insistido en que un paso fundamental para mantener seguras a las organizaciones en todo el ecosistema ha sido invertir en investigación de seguridad fuera de sus propias plataformas.

“Al final del día, todos nos beneficiamos de un ecosistema seguro en el que las organizaciones confían para sus necesidades tecnológicas y es por eso que estamos increíblemente agradecidos por nuestra sólida colaboración con AMD en estos esfuerzos”.

Para Mark Papermaster, vicepresidente ejecutivo y director de Tecnología de AMD, ambas compañías continúan avanzando en la computación confidencial, ayudando a las empresas a mover cargas de trabajo confidenciales a la nube con altos niveles de privacidad y seguridad, sin comprometer el rendimiento.

“La inversión continua en la seguridad de estas tecnologías, a través de la colaboración con la industria, es fundamental para proporcionar la transformación del cliente a través de la informática confidencial”, dijo.