Un nuevo ciberataque a infraestructuras críticas es el pronóstico de los investigadores de ESET ante la reaparición del grupo cibercriminal Telebots, conocido entre otras cosas por agresiones contra centrales eléctricas de Ucrania donde usaron el malware BlackEnergy.

Telebots se ha hecho sentir por causar el caos en esa región y otras partes del mundo con el falso ransomware NotPetya, así como por crear una de las amenazas más avanzadas dirigida a sistemas de control industrial como fue Industroyer.

Desde ESET se ha informado que los cibercriminales no paran de trabajar, tomando en cuenta que sus investigadores han detectado algunas de sus nuevas creaciones. Se trataría, en primer lugar, del backdoor Win32/Exaramel, considerada como una versión mejorada del malware Industroyer.

Hay que recordar que esta amenaza empezó a ser detectada en abril de este mismo año, con mejoras en sus funcionalidades según la compañía, especialmente a la hora de robar contraseñas.

Otro peligro de este grupo que ha sido bautizado por ESET como GreyEnergy, también orientada al sector industrial, que demuestra que los objetivos de este grupo siguen centrados en causar daño a este sector crítico.

Aunque este malware ha estado activo durante los últimos años, sin realizar acciones destructivas de momento, desde la empresa se considera que ha permanecido bajo el radar realizando operaciones de espionaje y reconocimiento, posiblemente para preparar un futuro ataque contra algún objetivo crítico.

Josep Albors, responsable de investigación y concienciación de ESET España, ha comentado que la continua evolución de los códigos maliciosos desarrollados por el grupo Telebots demuestra que se trata de un equipo con amplios recursos y conocimientos.

“No obstante, a pesar de que Ucrania es su principal objetivo y este país cuenta con importantes enemigos, no podemos atribuir alegremente estas acciones a una nación sin tener pruebas concluyentes”.

Malware en teléfonos inteligentes

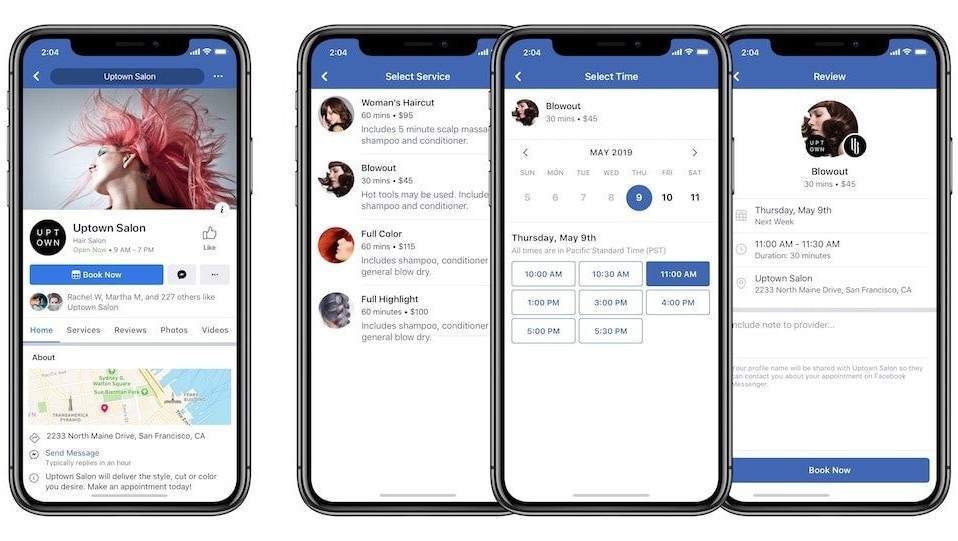

Lo que sí ha advertido ESET es que la presencia de malware en smartphones y otros dispositivos móviles no debería extrañar a nadie a estas alturas, ya que no deja de ser preocupante que se sigan colando aplicaciones maliciosas en mercados oficiales, preparadas por los delincuentes.

Y es que han sido las 29 aplicaciones de este tipo descubiertas por Lukas Stefanko, investigador de ESET, que actuaban como troyanos bancarios. Se ha informado que fueron descargadas por no menos de 30 mil usuarios desde Google Play antes de ser retiradas y eran capaces de afectar de forma dinámica cualquier aplicación en el dispositivo mediante la utilización de formularios fraudulentos personalizados.

“También eran capaces de interceptar y redirigir mensajes de texto para así saltarse los mecanismos de doble factor de autenticación utilizados por muchas entidades bancarias, además de poder interceptar registros de llamadas y descargar otras aplicaciones maliciosas en el dispositivo infectado”.

Los usuarios de iOS, por su parte, a pesar de varias actualizaciones de Apple para intentar corregirlo, notaron que era posible saltarse la contraseña de desbloqueo para acceder al álbum de fotos e incluso enviarlas mediante un mensaje.

“El investigador español José Rodríguez publicó varios vídeos donde mostraba el proceso que realizaba para alcanzar su objetivo, dejando en evidencia una y otra vez los esfuerzos realizados por Apple para solucionar este fallo”.

Desde ESET se ha explicado que las vulnerabilidades en móviles, Android e iOS, así como el cierre de Google+ debido a las filtraciones de datos, han protagonizado el mes de octubre en el sector de la seguridad. Para la compañía, ese mes estuvo marcado por la aparición de nuevas vulnerabilidades en sistemas y aplicaciones y, sobre todo, por el descubrimiento de Win32/Exaramel y GreyEnergy.

“En octubre también supimos de la existencia de una vulnerabilidad ya solucionada en la conocida aplicación de mensajería WhatsApp. Descubierta a finales de agosto por la investigadora Natalie Silvanovich, miembro de Google Project Zero, esta vulnerabilidad era consecuencia de un problema de desbordamiento de memoria”.

El ciberataque, según han informado, se activaba cuando un usuario recibía un paquete con Protocolo de Transporte en Tiempo Real (RTP) manipulado a través de una videollamada, provocando un error que terminaba con la caída de la aplicación. Es por ello que se recomendó a todos los usuarios de WhatsApp actualizar a la versión más reciente para evitar posibles incidentes de seguridad.

Seguridad de datos en peligro

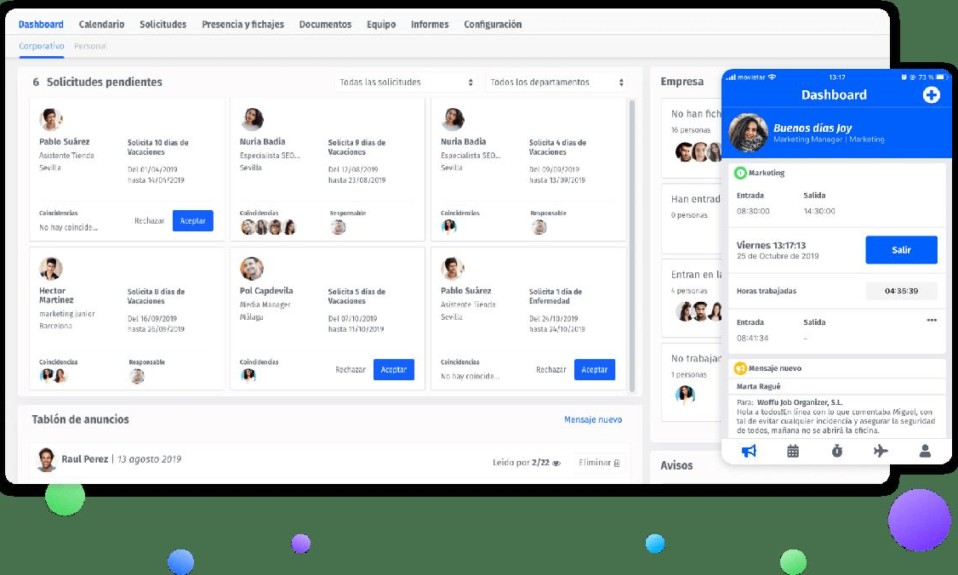

Desde la empresa se han mostrado inquietos ante la incidencia de ciberataques que han puesto en peligro la seguridad de los datos de millones de personas. Algunas de esas brechas de seguridad ocurrieron en septiembre y estuvieron protagonizadas por grandes empresas.

En octubre la tendencia se repitió y provocó el cierre de un servicio que ya llevaba tiempo agonizando, tal como Google+, donde los datos de más de 500 mil usuarios fueron expuestos. También se dieron los casos de la aerolínea British Airways, cuando los atacantes consiguieron acceder a información privada de 380 mil usuarios de su web y aplicación móvil, así como la aerolínea Cathay Pacific.

En este último ciberataque, de apariencia más grave, el número de afectados llegaría a los 9,4 millones de usuarios. Los ciberatacantes consiguieron obtener los nombres, nacionalidades, números de pasaporte, fecha de nacimiento, email y dirección postal de los usuarios, así como un pequeño número de tarjetas de crédito activas y caducadas.