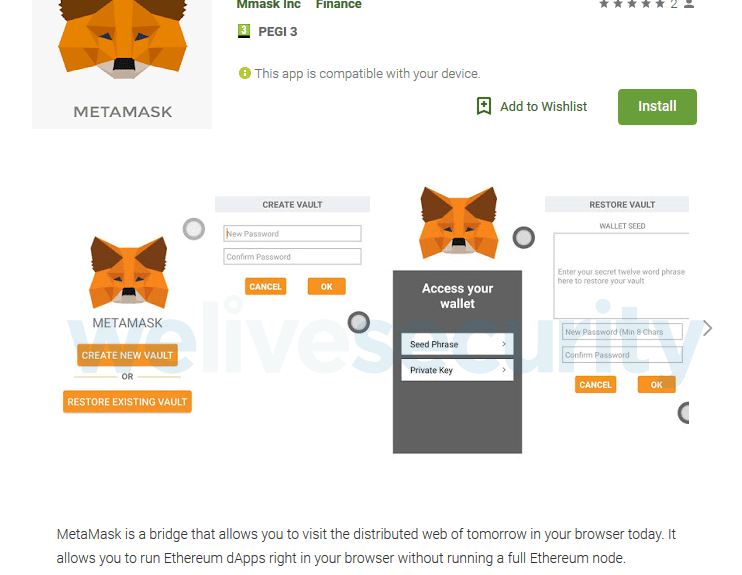

Los investigadores de ESET acaban de descubrir un clipper malicioso en Google Play, la tienda oficial de Android. Este malware que se hallaba escondido en la tienda del buscador más popular, y que ha sido detectado por las soluciones de ESET como Android/Clipper.C, se hace pasar por la app oficial de MetaMask.

Se ha informado que el propósito principal de este agente malicioso es robar las credenciales y llaves privadas para obtener acceso a los fondos Ethereum de la víctima. Sin embargo, también puede reemplazar la dirección de una billetera de Bitcoin o Ethereum, copiada al portapapeles, por una perteneciente al atacante.

El hallazgo de Android/Clipper.C ha sido poco después de su introducción a la tienda oficial de Android, es decir, el primero de febrero de 2019. Lukas Stefanko, investigador de la compañía de ciberseguridad, ha indicado que reportaron el descubrimiento al equipo de seguridad de Google Play, que inmediatamente removió la app de la tienda.

Stefanko ha detallado que este ataque apunta a los usuarios que quisieran utilizar la versión móvil del servicio MetaMask y que está diseñado para ejecutar aplicaciones descentralizadas de Ethereum en un navegador, sin la necesidad de tener que ejecutar un nodo de Ethereum completo.

“Sin embargo, el servicio no ofrece actualmente una app móvil, sólo complementos para navegadores de escritorio como Chrome o Firefox”, de acuerdo al experto.

Además ha recordado que varias apps maliciosas ya han sido descubiertas previamente en Google Play simulando ser MetaMask, sin embargo, únicamente buscaban información sensible con el objetivo de acceder a los fondos de criptomonedas de las víctimas.

Malware tipo clipper

En la publicación se ha explicado que las direcciones de billeteras de criptomonedas están compuestas de largas cadenas de caracteres por razones de seguridad y, por lo tanto, en lugar de digitarlos manualmente, los usuarios tienden a copiar y pegar las direcciones utilizando el portapapeles (clipboard, en inglés).

Es allí donde entra en juego el tipo de malware conocido como clipper, que se aprovecha de esta acción de los usuarios. El clipper lo que hace es interceptar el contenido del portapapeles y reemplazarlo de manera oculta con lo que el atacante quiere alterar.

“En el caso de una transacción de criptomonedas, el usuario afectado puede sufrir, sin darse cuenta, la sustitución de la dirección de la billetera copiada por una perteneciente al atacante”.

Lukas Stefanko ha confirmado que esta peligrosa forma de malware hizo sus primeras apariciones en 2017 sobre la plataforma de Windows y que fue identificado en tiendas de apps para Android de dudosa reputación a mediados de 2018.

El malware para robar criptomonedas que se basa en la alteración del contenido del portapapeles puede ser considerado una amenaza establecida, aunque es algo relativamente nuevo.

Los investigadores de ESET, incluso, han descubierto otro huésped en download.cnet.com, uno de los sitios de alojamiento de software más populares en el mundo.

“En agosto de 2018 se descubrió el primer caso de un Android clipper siendo ofrecido en foros clandestinos y, desde ese entonces, este malware ha sido detectado en varias tiendas de apps de dudosa reputación”, según lo publicado.

Seguridad ante un clipper

Más que consejos para estar siempre seguros, desde la compañía de ciberseguridad se ha alertado que esta primera aparición de malware del tipo clipper, en la tienda Google Play, sirve como un llamado de atención a los usuarios de Android para que se mantengan alineados a las mejores prácticas en seguridad móvil.

Para estar protegidos de clippers, y otros tipos de malware para Android, se ha recomendado mantener el dispositivo actualizado y utilizar una solución de ciberseguridad confiable. También se ha exhortado a descargar únicamente las aplicaciones desde la tienda oficial de Google Play.

Aún así, según los expertos, es importante tomarse el trabajo de corroborar en el sitio web oficial del desarrollador o proveedor del servicio que también exista allí un enlace hacia la app oficial.

“Hacer doble confirmación de cada paso que se realiza en cada transacción que involucre algo de valor; esto puede ser desde información personal hasta dinero”, de acuerdo a lo encargado desde ESET.

Un factor muy importante es que siempre se debe corroborar que la información que se ha pegado corresponda con lo que se ha querido ingresar, en el caso de usar el portapapeles.